1. Sa-Token

StpUtil.login(10001);

// 然后在需要校验登录处调用以下方法:

// 如果当前会话未登录,这句代码会抛出 `NotLoginException` 异常

StpUtil.checkLogin();

@RequestMapping(“/user/insert”)

public String insert(SysUser user) {

// …

return “用户增加”;

}

StpUtil.logoutByLoginId(10001);

StpUtil.getLoginId(); // 获取当前会话登录的账号id

StpUtil.isLogin(); // 获取当前会话是否已经登录, 返回true或false

StpUtil.logout(); // 当前会话注销登录

StpUtil.logoutByLoginId(10001); // 让账号为10001的会话注销登录(踢人下线)

StpUtil.hasRole(“super-admin”); // 查询当前账号是否含有指定角色标识, 返回true或false

StpUtil.hasPermission(“user:add”); // 查询当前账号是否含有指定权限, 返回true或false

StpUtil.getSession(); // 获取当前账号id的Session

StpUtil.getSessionByLoginId(10001); // 获取账号id为10001的Session

StpUtil.getTokenValueByLoginId(10001); // 获取账号id为10001的token令牌值

StpUtil.login(10001, “PC”); // 指定设备标识登录,常用于“同端互斥登录”

StpUtil.logoutByLoginId(10001, “PC”); // 指定设备标识进行强制注销 (不同端不受影响)

StpUtil.openSafe(120); // 在当前会话开启二级认证,有效期为120秒

StpUtil.checkSafe(); // 校验当前会话是否处于二级认证有效期内,校验失败会抛出异常

StpUtil.switchTo(10044); // 将当前会话身份临时切换为其它账号

* 高德地图服务客户端接口

*/

@BaseRequest(baseURL = “http://ditu.amap.com”)

public interface Amap {

/**

* 根据经纬度获取详细地址

* @param longitude 经度

* @param latitude 纬度

* @return 详细地址信息

*/

@Get(“/service/regeo”)

Map getLocation(@Query(“longitude”) String longitude, @Query(“latitude”) String latitude);

}

……

Amap amap = Forest.client(Amap.class);

// 发送请求查询经纬度

Map locationInfo = amap.getLocation(“32.1242832”, “56.3290434”);

// 将服务端响应返回的 JSON 数据转换成 Result

@Post(“http://localhost:8080/user”)

Result

3. LiteFlow

@LiteflowComponent(id = “a”, name = “组件A描述”)

public class ACmp extends NodeComponent {

@Override

public void process() {

//do your business

}

}

//这是条件组件

@LiteflowComponent(id = “b”, name = “组件B描述”)

public class BCondCmp extends NodeCondComponent {

@Override

public String processCond() {

//do your business

return “e”;

}

}

flow>

chain name=“chain1”>

then value=“a,b(c|d|e)”/>

then value=“sub_chain”/>

chain>

chain name=“sub_chain”>

when value=“f,g,h”/>

then value=“j,k” />

chain>

flow>

public class ACmp extends NodeComponent {

@Override

public void process() {

Slot slot = this.getSlot();

//通过对slot的getData,setData,或者存取你自己扩展的slot属性

}

}

flow>

nodes>

node id=“s1” name=“普通脚本” type=“script”>

def a=3;

def b=2;

slot.setData(“s1”,a*b);

]]>

node>

node id=“s2” name=“条件脚本” type=“cond_script”>

count = slot.getData(“count”);

if(count > 100){

return “a”;

}else{

return “b”;

}

]]>

node>

nodes>

chain name=“chain1”>

then value=“a,b,c,s1”/>

chain>

chain name=“chain2”>

then value=“d,s2(a|b)”/>

chain>

flow>

4. JPom

-

创建、修改、删除项目、Jar 包管理; -

实时查看控制台日志、备份日志、删除日志、导出日志; -

在线构建项目发布项目一键搞定; -

多节点管理、多节点自动分发; -

在线 SSH 终端,并且有终端日志和禁用命令; -

实时监控项目状态异常自动报警; -

CPU、内存监控、导出堆栈信息、查看项目进程端口、服务器状态监控; -

多用户管理,用户项目权限独立(上传、删除权限可控制),完善的操作日志; -

系统路径白名单模式,杜绝用户误操作系统文件; -

在线管理 Nginx 配置文件、SSL 证书文件。

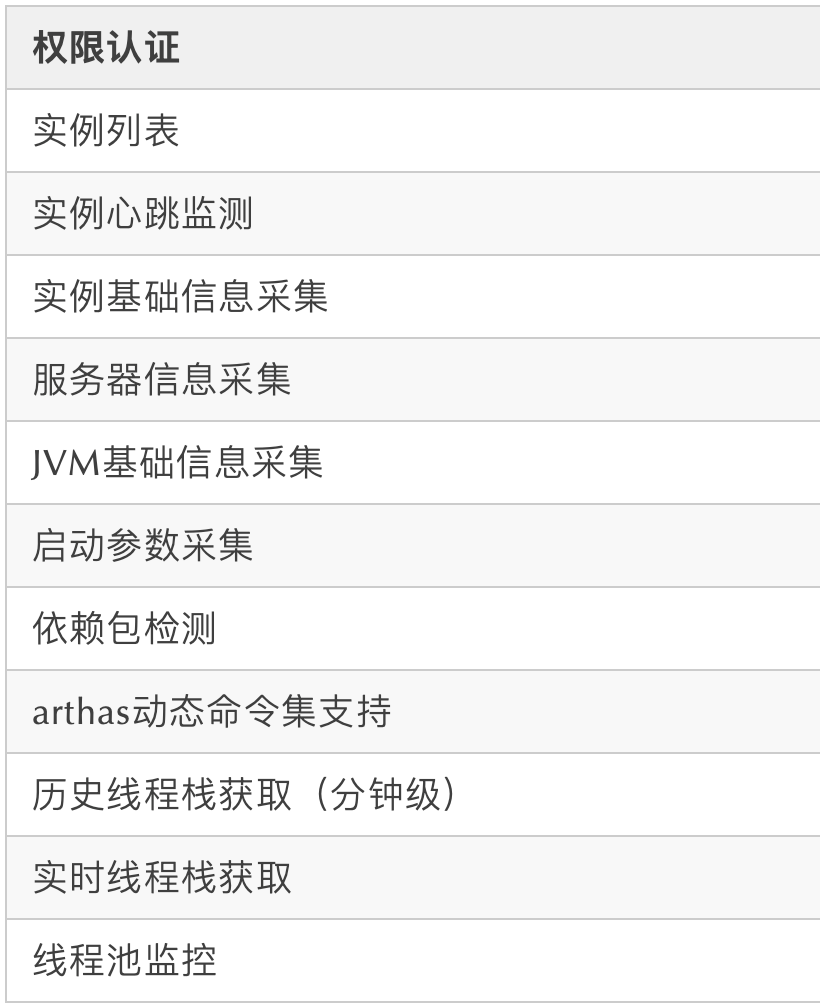

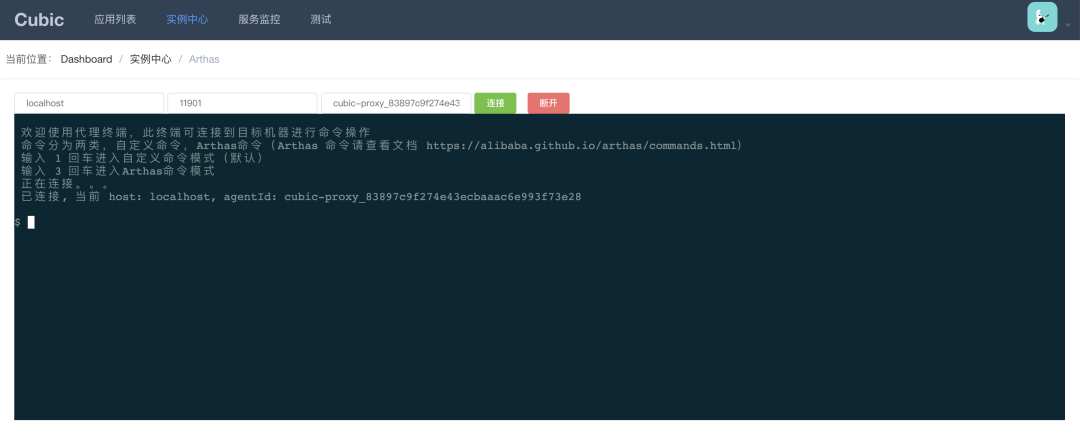

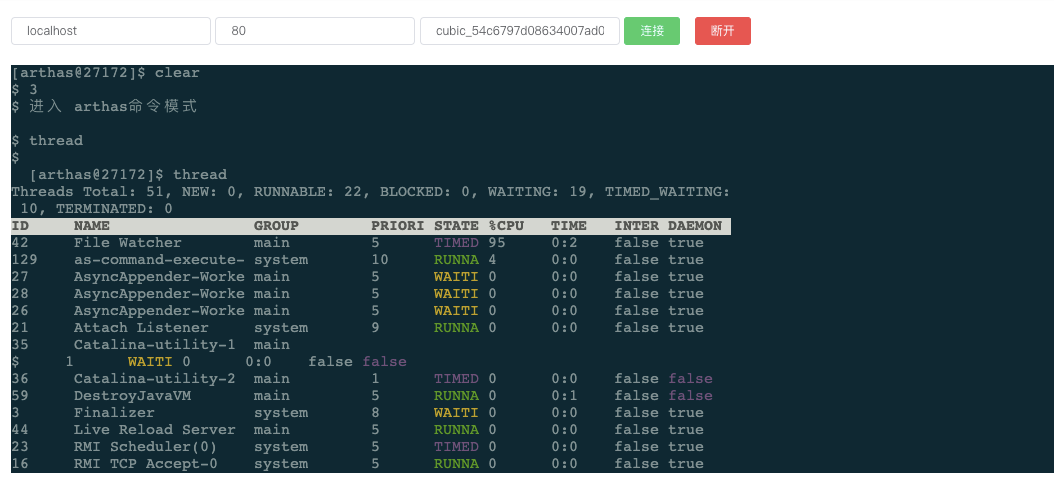

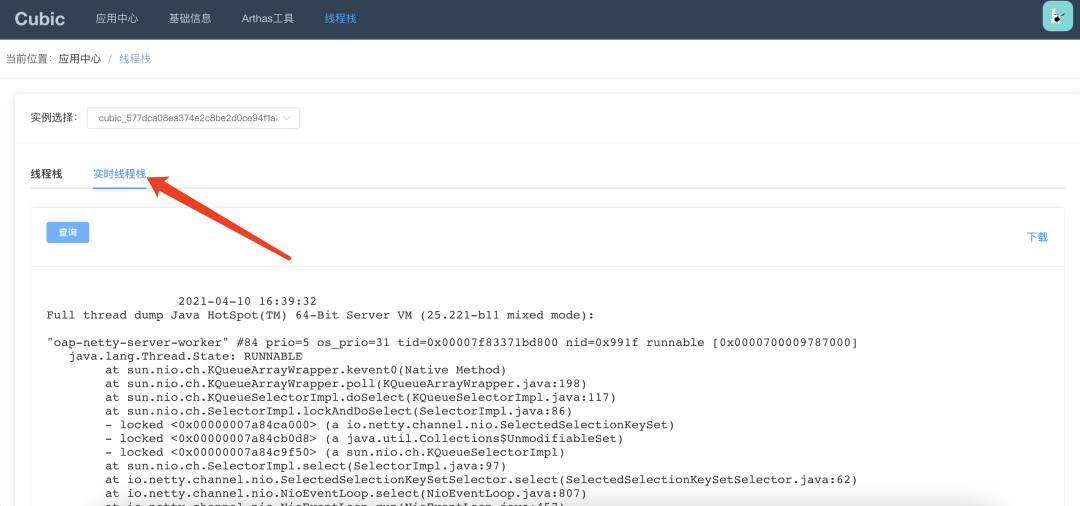

5. Cubic

-

兼容性:整体监控不管你是 IDC、ECS、Docker 部署,都可完美兼容; -

易用:无需任何配置,开箱即用,基于 agent 无侵入接入,升级应用端无感知; -

强大:支持对应用的基础监控、堆栈监控、线程池监控等等; -

高扩展:提供良好的扩展接口,给你自主选择。

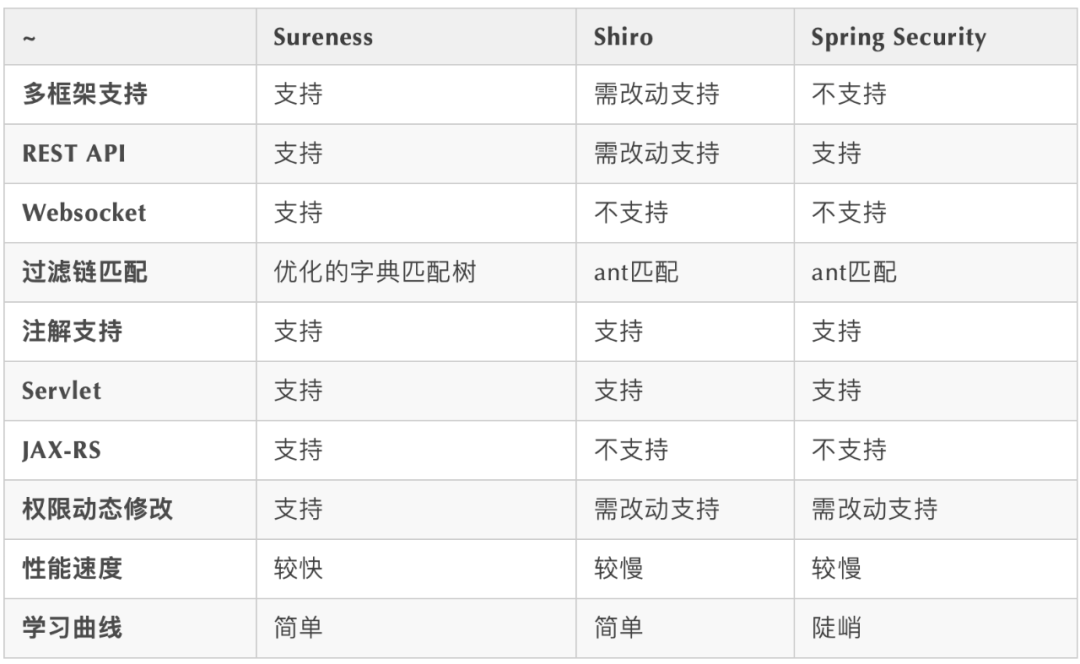

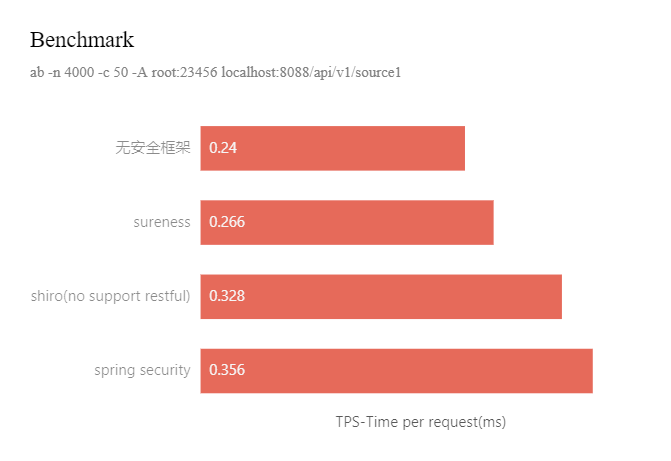

6. Sureness

于是乎 Sureness 诞生了,我们希望能解决这些问题。提供一个面向 REST API、无框架依赖、可以动态修改权限、多认证策略、更快速度、易用易扩展的认证鉴权框架。

-

面向 REST API 的认证鉴权,基于 RBAC(用户-角色-资源)主要关注于对 API 的安全保护。无特定 Web 框架依赖,开箱即用(已有 SpringBoot、Quarkus、Javalin、Ktor、Micronaut、Jfinal、Solon 等集成样例); -

支持动态修改权限配置(动态修改配置每个 API 的访问权限)

支持 Websocket 、主流 HTTP 容器 Servlet、JAX-RS、Spring Reactive; -

支持多种认证策略 JWT、Basic Auth、Digest Auth … 可扩展自定义认证方式; -

基于改进的字典匹配树拥有的高性能; -

良好的扩展接口、样例和文档,帮助急速理解、扩展与使用 Sureness 的低配置; -

易扩展,不耦合其他框架,希望能对系统多场景快速安全的保护。

-

[x] Sureness 集成 Spring Boot 样例(配置文件方案)sample-bootstrap -

[x] Sureness 集成 Spring Boot 样例(数据库方案)sample-tom -

[x] Sureness 集成 Quarkus 样例 sample-quarkus -

[x] Sureness 集成 Javalin 样例 sample-javalin -

[x] Sureness 集成 Ktor 样例 sample-ktor -

[x] Sureness 集成 Spring Webflux 样例 sample-spring-webflux -

[x] Sureness 集成 Micronau t样例 sample-micronaut -

[x] Sureness 集成 MicroProfile 样例 sample-microProfile -

[x] Sureness 集成 Jfinal 样例 sample-jfinal -

[x] Sureness 集成 Solon 样例 sample-solon -

[x] Sureness 集成 Spring Gateway 样例 sample-spring-gateway -

[x] Sureness 集成 Zuul 样例 sample-zuul -

[x] Sureness 集成 Session 样例 sureness-session -

[x] Sureness 集成分布式缓存 Session 样例 sureness-redis-session -

[x] More samples todo

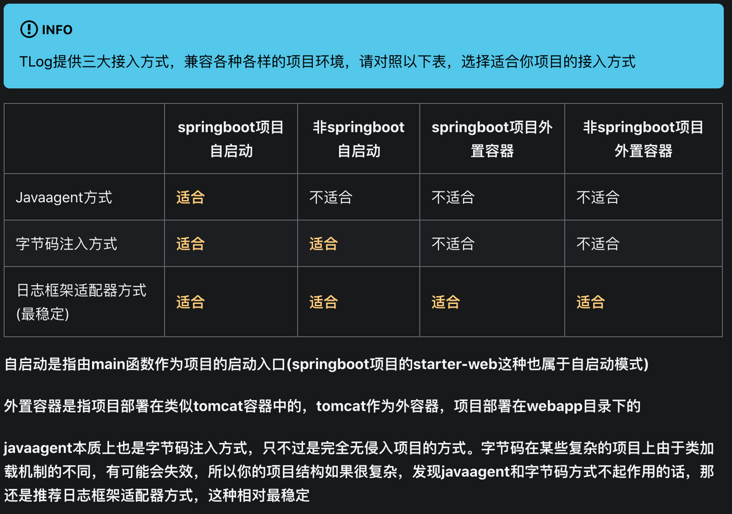

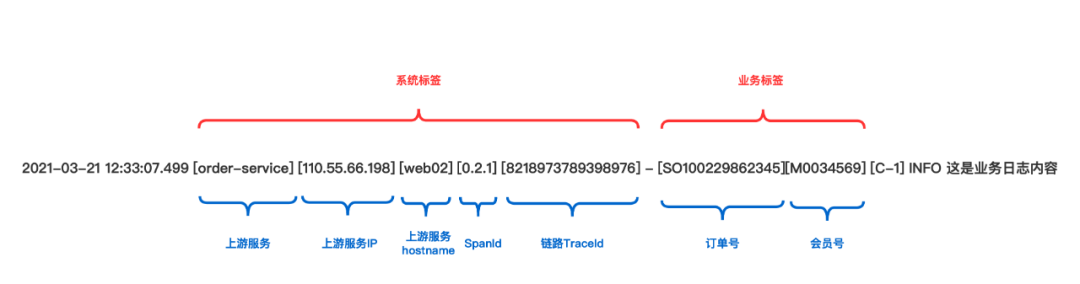

7. TLog

-

通过对日志打标签完成轻量级微服务日志追踪; -

提供三种接入方式:javaagent 完全无侵入接入,字节码一行代码接入,基于配置文件的接入; -

对业务代码无侵入式设计。使用简单,10 分钟即可接入; -

支持常见的 log4j、log4j2、logback 三大日志框架,并提供自动检测,完成适配; -

支持 Dubbo、Dubbox、Spring Cloud 三大 RPC 框架; -

支持 Spring Cloud Gateway 和 Soul 网关; -

适配 HttpClient 和 Okhttp 的 HTTP 调用标签传递; -

支持三种任务框架,JDK 的 TimerTask、Quartz、XXL-JOB; -

支持日志标签的自定义模板的配置,提供多个系统级埋点标签的选择; -

支持异步线程的追踪,包括线程池,多级异步线程等场景; -

几乎无性能损耗,快速稳定。经过压测,损耗在0.01%。

//合成器

ImageCombiner combiner = new ImageCombiner(“http://xxx.com/image/bg.jpg”, OutputFormat.JPG);

//加图片元素

combiner.addImageElement(“http://xxx.com/image/product.png”, 0, 300)

.setAlpha(.8 f) //透明度(0.0~1.0)

.setRotate(45) //旋转(0~360)

.setBlur(20); //高斯模糊(1~100);

//加文本元素

combiner.addTextElement(“周末大放送”, 0, 150, 1400)

.setCenter(true) //居中绘制(会忽略x坐标,改为自动计算)

.setColor(Color.Red) //颜色

//执行图片合并

combiner.combine();

//可以获取流(并上传oss等)

InputStream is = combiner.getCombinedImageStream();

//也可以保存到本地

combiner.save(“d://image.jpg”);

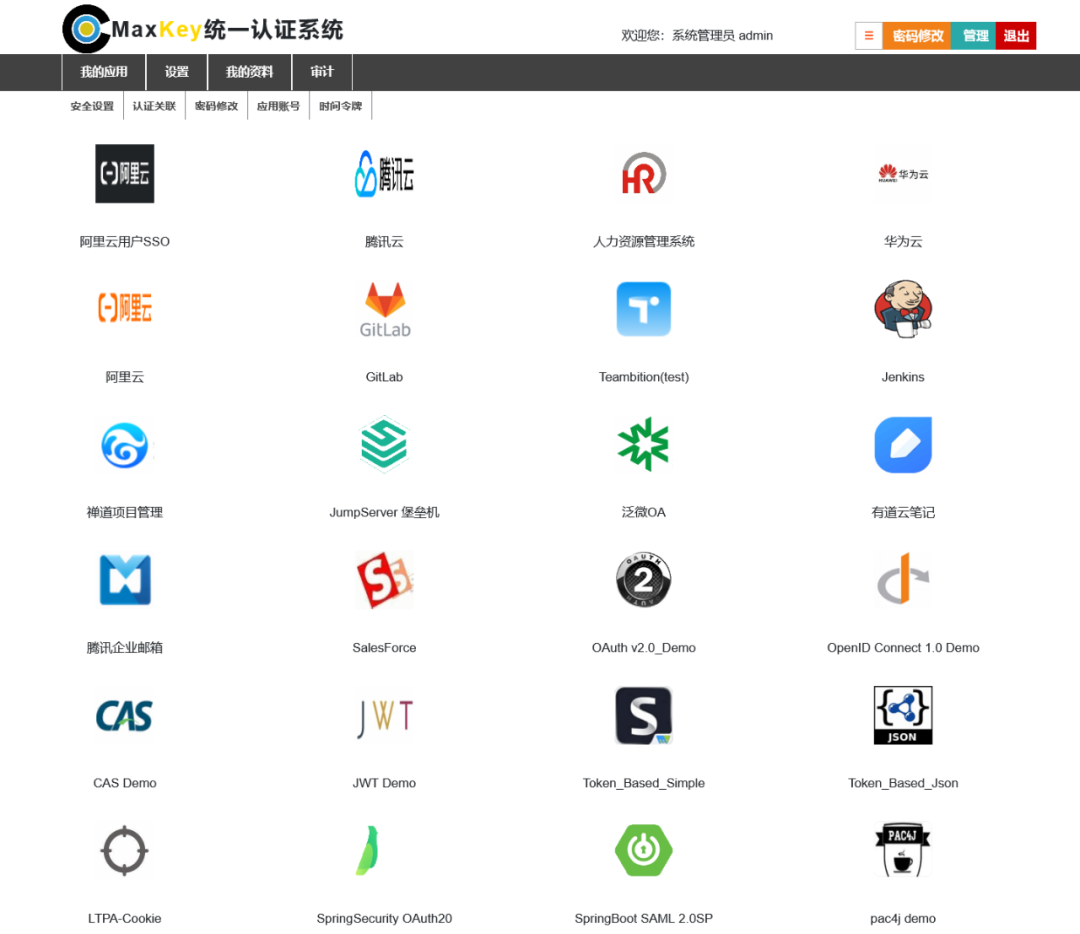

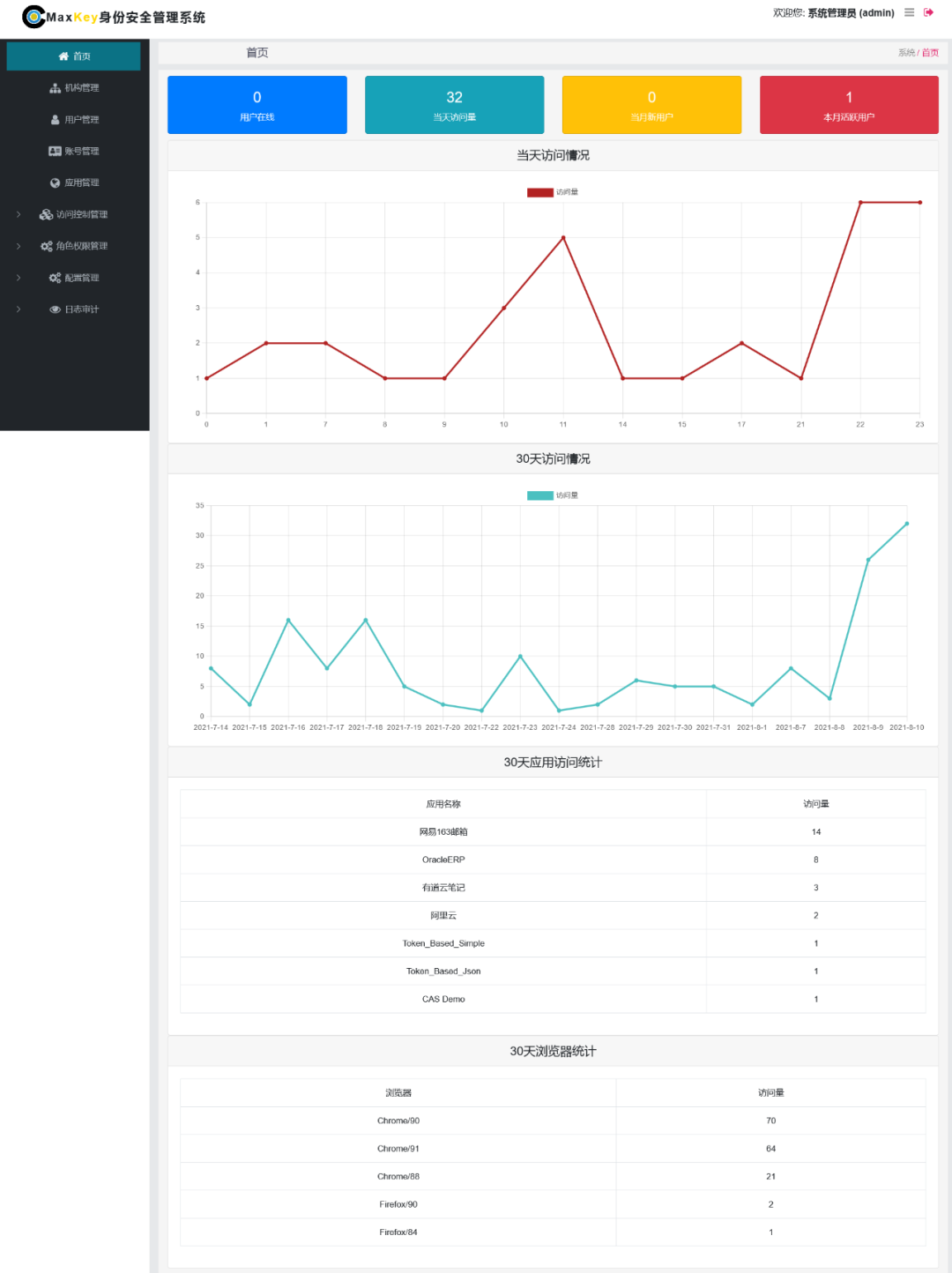

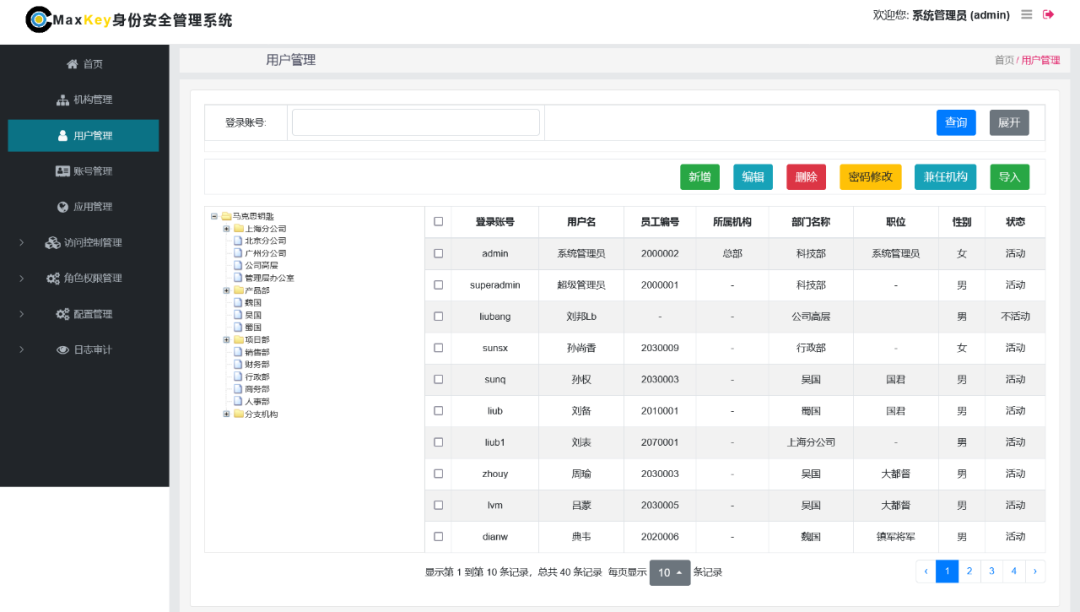

9. MaxKey

-

提供标准的认证接口以便于其他应用集成 SSO,安全的移动接入,安全的 API、第三方认证和互联网认证的整合; -

提供用户生命周期管理,支持 SCIM 2 协议,基于 Apache Kafka 代理,通过连接器(Connector)实现身份供给同步; -

认证中心具有平台无关性、环境多样性。支持 Web、手机、移动设备等。如 Apple iOS、Andriod 等。将认证能力从 B/S 到移动应用全面覆盖; -

多种认证机制并存,各应用系统可保留原有认证机制,同时集成认证中心的认证;应用具有高度独立性,不依赖认证中心,又可用使用认证中心的认证,实现单点登录; -

基于 Java EE 平台,采用 Spring、MySQL、Tomcat、Redis、Apache Kafka 等开源技术,微服务架构,扩展性强; -

开源、安全、自主可控,许可证 Apache 2.0 License & MaxKey 版权声明。

最后

-End-

0 条评论